| Меню сайта |

|

|

|

| Мини-чат |

|

|

|

| Наш опрос |

|

|

|

|  |  |

|

На прошлой неделе исследователи сообщили о создании руткита, который использует для установки уязвимость в кэше процессоров Intel. Джоанна Рутковска и Лоик Дафлот утвержают, что такого опасного и неуловимого руткита еще не было. Он устанавливается и прячется в пространстве SMM, к которой не имеет доступ никакая операционная система. Утверждается, что компния Intel знала о существовании этой проблемы еще с 2005 года, но ничего не сделала для ее исправления. Сегодня мы предлагаем тебе перевод документа, в котором описана использованная уязвимость. Аннотация В этой статье мы представим результаты нашего исследования безопасности технологии Intel Trusted Execution Technology (TXT), являющейся составной частью фирменной технологии Intel под названием vPro. Мы опишем практическую атаку, позволяющую обойти краеугольный камень концепции доверительных вычислений Intel, процедуру доверенной загрузки. Кроме этого, мы обсудим практические атаки на память SMM, являющиеся одним из к

...

Читать дальше »

Просмотров: 10246 |

Добавил: hacker-atack |

Дата: 27.03.2009

|

|

Согласно Дарвинской теории эволюции, первая человекообразная обезьяна (если быть точным – homo antecessor, человек-предшественник) превратилась впоследствии в нас. Многотонные вычислительные центры с тысячью и больше радиоламп, занимающие целые комнаты, сменились полукилограммовыми ноутами, которые, кстати, не уступят в производительности первым. Допотопные печатные машинки превратились в печатающие что угодно и на чем угодно (даже на теле человека) многофункциональные устройства. Процессорные гиганты вдруг вздумали замуровать графическое ядро в «камень». А видеокарты стали не только показывать картинку с приемлемым FPS и качеством графики, но и производить всевозможные вычисления. Да еще как производить! О технологии многопоточных вычислений средствами GPU, NVIDIA CUDA и пойдет речь. Почему GPU?

Интересно, почему всю вычислительную мощь решили переложить на графический адаптер? Как видно, процессоры еще в моде, да и вряд ли уступят свое теплое местечко.

...

Читать дальше »

Просмотров: 1128 |

Добавил: hacker-atack |

Дата: 20.03.2009

|

|

семирная паутина празднует свою двадцатую годовщину. За прошедшие два десятилетия она изменила то, как работает, общается и играет сообщество людей. Сухой педант в каждом из нас может в очередной раз отметить, что сети Интернет как таковой – не двадцать, а почти сорок лет, однако именно Паутина превратила ее из простой службы обмена данными в средство общего пользования. Думается, когда Тим Бернерс-Ли впервые решил построить систему, при помощи которой можно осуществлять более свободный обмен информацией, он не мог и помыслить о том, какой эффект окажет на мир его задумка. Тогда представить это себе не смог бы никто, да и сейчас люди пожинают лишь первые плоды ее использования. На этот раз мы предложим тебе оглянуться и вспомнить все то лучшее, что принесла с собой паутина. Наш рейтинг выйдет за границы каких-либо определенных услуг и сайтов, в нем мы попытаемся оценить ценность тех возмо

...

Читать дальше »

Просмотров: 917 |

Добавил: hacker-atack |

Дата: 20.03.2009

|

|

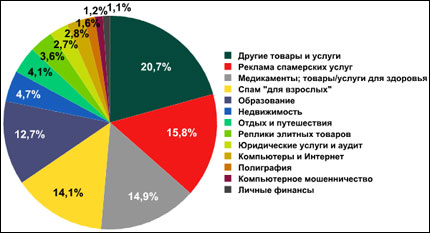

Компания «Лаборатория Касперского» опубликовала аналитический отчет «Спам в феврале 2009 года».  Распределение Рунет-спама по тематикам в феврале 2009 года (диаграмма «Лаборатории Касперского») Сообщается, что в прошлом месяце доля спам-писем в почтовом трафике увеличилась на 0,5% по сравнению с январем и составила в среднем 87,2%. Самый низкий показатель отмечен 20 февраля — 81,4%; больше всего спама зафиксировано 22-го — 93%. Доля сообщений с фишинговыми ссылками в феврале составила 0,84%, что на 0,11% меньше по сравнению с первым месяцем года. Вредоносные файлы содержались в 0,2% всех электронных сообщений. Эксперты «Лаборатории Касперского» отмечают, что в период кризиса спамеры начали терять клиентов и поэтому вынуждены все более активно искать новых заказчиков рассылок. В результате существенно изменился рейтинг спам-тематик. Если на протяжении последних месяцев чаще всего

...

Читать дальше »

Просмотров: 829 |

Добавил: hacker-atack |

Дата: 16.03.2009

|

|

Когда речь заходит о сохранении энергии на мобильных устройствах, компромисса быть не может. Продление жизни ноутбука на 20 минут зачастую значит гораздо больше, чем отзывчивость системы или скорость доступа к жесткому диску. В ход идут даже самые хардкорные методы сбережения драгоценных Ватт. Диски Начнем с одного из самых требовательных к энергии компонентов - жесткого диска. Являясь чуть ли не единственным на борту (за исключением кулеров) жизненно важным механическим устройством, он может серьезно сократить срок службы батареи любого ноутбука. И проблема тут даже не в том, что современный Linux часто «общается» с файловой системой, – просто шпиндель винчестера вращается слишком долго между уходами в сон и поэтому успевает отхватить солидный кусок батарейки. Исправить ситуацию можно с помощью небезызвестной утилиты hdparm: # hdparm -B 1 -S 12 /dev/sda Здесь с помощью опции «-

...

Читать дальше »

Просмотров: 861 |

Добавил: hacker-atack |

Дата: 16.03.2009

|

|

Любой мало-мальски сложный проект одному не поднять. Нет, конечно, можно постараться и через пару лет выдать полусырой продукт, но зачем? Ведь гораздо веселее, быстрее и эффективнее работается в команде. А чтобы делать это умеючи, придется выделить время и освоить полезные инструменты. Умное слово «collaborate» сейчас популярно как никогда. Поддержка «совместной работы», а именно так оно переводится, означает, что сервис предоставляет возможность одновременной работы сразу для нескольких пользователей, которые трудятся над решением общей задачи. Причем, у каких-то сервисов коллективный труд является лишь одной из опций, а у других – непосредственным предназначением. К сожалению, «collaborate» реальную возможность работать коллективом обозначает далеко не всегда, а среди сервисов, по-настоящему поддерживающих совместную работу, бесплатны лишь некоторые. Можно долго хвалить всемирно известный инструмен

...

Читать дальше »

Просмотров: 978 |

Добавил: hacker-atack |

Дата: 13.03.2009

|

|

В ролях: Кристиан Бэйл, Сэм Уортингтон, Антон Ельчин, Мун Бладгуд и др. Режиссер: McG (Джозеф МакДжинти Никол) Премьера в России: 4 июня 2009 года Сайт: terminatorsalvation.warnerbros.com "Терминатор: Да придет спаситель" (оригинальное название - "Terminator Salvation: The Future Begins") возродит сагу о войне человечества и кибернетического разума, развивая историю на протяжении трех эпизодов. Атмосфера фильма – это полномасштабная война между Скайнет и людьми. Шестого января 2008 года продюсер Джон Миддлтон рассказал о фильме следующее: "Это будет рассказ о постапокалипсисе. События фильма развернутся после истории, описанной в фильме "Терминатор 3: Восстание машин", где в самом конце вы наблюдали обмен ядерными ударами. Мы продемонстрируем то, во что превратился мир после всего этого, а также покажем людей, пытающихся выжить после глобальной катастрофы. Кроме этого, в фильме появит

...

Читать дальше »

Просмотров: 818 |

Добавил: hacker-atack |

Дата: 13.03.2009

|

|

В сентябре 2008 датчики распределенных антивирусных сетей зафиксировали необычную активность — эпидемия малвари нового поколения начала свое распространение практически одновременно с Индонезии, Вьетнама и Таиланда, обходя антивирусные преграды на форсаже. Я это дело раскрутил, написав пару POC’ов, демонстрирующих технику сокрытия истинной точки входа в файл. Это актуально не только для зловредных программ, но и для легальных протекторов. В сентябре 2008 датчики распределенных антивирусных сетей зафиксировали необычную активность — эпидемия малвари нового поколения начала свое распространение практически одновременно с Индонезии, Вьетнама и Таиланда, обходя антивирусные преграды на форсаже. Я это дело раскрутил, написав пару POC’ов, демонстрирующих технику сокрытия истинной точки входа в файл. Это актуально не только для зловредных программ, но и для легальных протекторов.

История началась еще несколько лет назад, когда я ковырял червей, обходивших персональные брандмауэры путем создания удаленного потока и вызывавших API-вызов CreateRemoteThread. В качестве стартового адреса ему передавался указатель на вредоносный код, впрыснутый в адресное пространство жертвы — например, выделением памяти на куче с последующим копированием shell-кода API-вызовом WriteProcessMemory. Чтобы «выкупить» левые потоки, достаточно взглянуть на

...

Читать дальше »

Просмотров: 914 |

Добавил: hacker-atack |

Дата: 13.03.2009

|

|

| |

|  |  |

|

| Форма входа |

|

|

| Раздача ICQ |

Автораздача ICQ

Каждый день в 14.00

Номер и пароль:

Не успел взять ICQ номерок?Каждый день здесь появляется новый номер ICQ. |

|

| Друзья сайта |

|

|

|